Mit Know-how und systematischer Herangehensweise

Wie sich die Cybersicherheit von Produkten und Komponenten oder ganzen Maschinen in der Praxis umsetzen lässt? Patentlösungen gibt es nicht. Entscheidend ist die Risikoexposition im Einzelfall. Um diese einschätzen zu können, sind Inverkehrbringer (Hersteller, Händler, Importeure) gemäß Cyber Resilience Act dazu aufgefordert, eine Cybersicherheits-Risikobewertung durchzuführen. Die Erkenntnisse daraus müssen dokumentiert und geeignete Maßnahmen umgesetzt werden.

Was viele Akteure zunächst verunsichert und auf den ersten Blick erschreckend wirken mag, verliert jegliche Hürde, sobald es einmal geübt und erfolgreich durchgeführt wurde.

Perspektivwechsel für die Risikobewertung

Entscheidend ist dafür eine systematische Herangehensweise. Der Ausgangspunkt ist ein Perspektivwechsel. Verantwortliche sollten das eigene Produkt bzw. die eigene Maschine oder Anlage aus der Sicht eines potenziellen Einbrechers betrachten und genau so behandeln: Pläne besorgen und entlang der Anlage nach unzureichend gesicherten Türen und effizienten Wegen in das Innere suchen. Man muss dafür kein Security-Experte sein. Ingenieure sind es gewohnt, kniffelige Probleme zu lösen. Nur die Herangehensweise ist bei der Risikobewertung eine andere. Anstatt Funktionen aufzubauen, geht es um das Eindringen in ein System, um absichtliches oder versehentliches Manipulieren, um Ausspionieren, Sabotieren oder Abstreiten von Verantwortung.

Für das Eindringen von außen ist zunächst mal zu definieren, was „außen“ ist. Das Einfallstor der Wahl liegt bei Maschinen und Anlagen in der Datenkommunikation. Der CRA besagt daher gleich in Artikel 2, dass es ihm um Produkte mit Datenkommunikation geht.

Die Erfahrung zeigt: Wenn Ingenieure sich um die Cybersicherheit dieser Produkte kümmern, entstehen praktisch handhabbare und wirtschaftlich effiziente Lösungen. Überschwinger durch übererfüllende und dabei gleichzeitig oft unzulängliche Standards werden vermieden. Diese können sich entwickeln, wenn eigens beauftragte Experten teure IT-Security-Maßnahmen für lediglich theoretisch denkbare Risiken umsetzen.

Um Anwender wirksam zu unterstützen, bietet Beckhoff für sein Gesamtportfolio an Automatisierungskomponenten auch Leitfäden für deren cybersichere Verwendung.

Cybersicherheit ist kein Zustand, sondern eine permanente Aufgabe

Wenn es um die Cybersicherheit von Komponenten und Produkten geht, gilt der Grundsatz „Wer aufhört besser zu werden, hat aufgehört gut zu sein.“ Denn was vor zwei Jahren noch cybersicher war, kann heute schon unsicher sein, etwa weil sich die Betriebssituation verändert hat oder die Technologie vorangeschritten ist – das gilt für Betreiber wie für Hersteller. Die Cybersicherheit muss deshalb fortlaufend überprüft und bei Bedarf entsprechend angepasst werden – auch bei bereits ausgelieferten Komponenten oder Maschinen und Anlagen.

Dies erfordert geeignete organisatorische Maßnahmen. Was diese leisten müssen, ist in der Cyberresilienz-Verordnung 2024/2847/EU, besser bekannt als Cyber Resilience Act (CRA) [Link] verbindlich festgelegt. Demnach müssen folgende drei Aspekte über die Lieferkette hinweg und auch für bereits ausgelieferter Produkte gewährleistet sein:

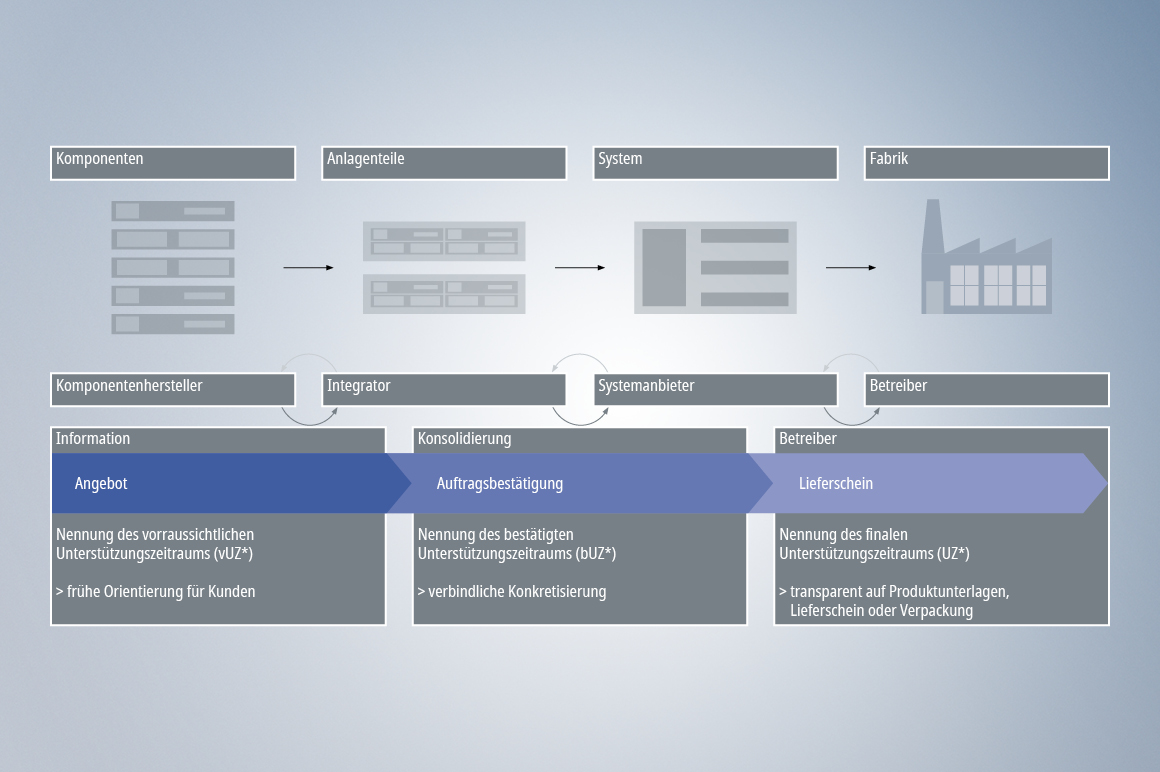

- Für jedes Produktexemplar ist ein sogenannter Unterstützungszeitraum (engl.: support period) schon beim Bereitstellen (zum Beispiel während des Vertragsabschlusses durch Kauf- oder Leasing-Vertrag) mit einem Enddatum in Form von Monat und Jahr ersichtlich anzugeben.

- Mindestens bis zum angegebenen Datum hat der Inverkehrbringer des Produkts zu gewährleisten, dass produktseitige Cybersicherheits-Schwachstellen durch ihn aktiv beobachtet, bewertet, ausnutzbare Schwachstellen behandelt und zu letzteren kostenlos Behebungen bereitgestellt werden, bestenfalls in Form von Updates, andernfalls auch durch Rückruf oder Rücknahme.

- Während des Unterstützungszeitraums nach CRA hat der Inverkehrbringer in sinnvollen Abständen die Risikobewertung des Produktes zu revidieren und gegebenenfalls anzupassen. Konsequenzen daraus können Cybersicherheits-Updates für das Produkt und Verbesserungen der Information für Nutzer sein.

Gemäß CRA soll der Unterstützungszeitraum die Nutzungsdauer des Produktexemplars widerspiegeln, darf aber unter bestimmten Bedingungen kürzer ausfallen. Er beginnt beim Inverkehrbringen, selbst wenn die Ware zunächst noch im Lager liegt. Fünf Jahre dürfen für den Unterstützungszeitraum nur unterschritten werden, wenn das Produkt in der Regel eine kürzere Lebensdauer hat. Ein Grund für die Verkürzung des Unterstützungszeitraums kann zum Beispiel sein, dass ein Maschinenbauer in seinem Produkt eine zugelieferte Komponente mit Kernfunktion verbaut hat, für die ein kürzerer Unterstützungszeitraum gilt. Die Lebensdauer der Maschine selbst kann dabei deutlich höher sein.

Der Unterstützungszeitraum als Mindestgewähr

Der Unterstützungszeitraum ist eine Mindestgewähr, die übertroffen werden kann. Es steht dem Inverkehrbringer frei, nach Ende des Unterstützungszeitraumes die Behebung von Cybersicherheits-Schwachstellen und andere Leistungen freiwillig anzubieten – nicht mehr verpflichtend kostenlos, sondern zu selbst festgelegten Konditionen.

Das ist nur fair. Gerade die Produkte von Maschinenbauern sind oft so langlebig, dass deren voraussichtliche Nutzungsdauer kein Maßstab für die Dauer des Unterstützungszeitraums sein kann. Wäre dies der Fall, müssten Maschinenbauer beispielsweise das Betriebssystem oder Teile der Hardware einer Maschine im Laufe der Jahre mehrfach kostenlos austauschen, um etwaige Schwachstellen zu beheben. Dies freiwillig über den Unterstützungszeitraum hinaus gegen eine angemessene Kostenkompensation zu tun, ist der weitaus bessere und ökonomisch sinnvollere Weg.

Organisatorische Aufgaben rund um den Unterstützungszeitraum

Gemäß CRA ist der Unterstützungszeitraum innerhalb der industriellen Lieferkette künftig im Angebot zu avisieren, in der Auftragsbestätigung mitzuteilen und im Lieferschein zu wiederholen. Dies wird organisatorischen Aufwand bedeuten, der sich eventuell auch auf die Lagerhaltung auswirkt. Darauf sollten sich Maschinenbauer entsprechend vorbereiten.

Besonderer organisatorischer Aufwand kann dadurch entstehen, dass eine Maschine oder Anlage erst mit einem konkreten Unterstützungszeitraum angeboten oder bestätigt werden kann, wenn belastbare Informationen aus der Lieferkette vorliegen: etwa in Form von Angeboten mit zugesagten Unterstützungszeiträumen für zugelieferte Komponenten mit Kernfunktion.

Maschinenbauer haben während des Unterstützungszeitraums eine aktive Schwachstellenbeobachtung und -behandlung durchzuführen. Dafür müssen nicht nur einschlägige Datenbanken für Cybersicherheits-Schwachstellen beobachtet werden. Hinzu kommen zwei Dinge mehr:

- Die Annahme und Behandlung von Berichten über Cybersicherheits-Schwachstellen durch Betreiber und Forscher, wobei nur Berichte mit praktischer Relevanz für den Betrieb weiter behandelt werden müssen.

- Die Beobachtung vorhandener Cybersicherheits-Schwachstellen im Produkt und deren Bewertung im Gesamtkontext. So kann eine Komponente mit Cybersicherheits-Schwachstelle verbaut sein, diese aber keine Relevanz für die Cybersicherheit der Maschine oder Anlage haben.

Schwachstellenbeobachtung und -behandlung ist nicht delegierbar

Die Schwachstellenbeobachtung und -behandlung ist ein unverzichtbarer organisatorischer Prozess, den Maschinenbauer nicht an ihre Komponentenlieferanten delegieren können. Die Gründe liegen auf der Hand. Meist werden Komponenten verschiedener Zulieferer verbaut. Es wäre daher fraglich, welcher Zulieferer den Gesamtprozess beurteilen und die Bewertung übernehmen sollte. Zudem wissen Komponentenlieferanten oftmals nicht, wie ihre Produkte konkret verwendet werden und ob sich daraus Cybersicherheits-Schwachstellen für die jeweilige Maschine oder Anlage ergeben. Komponentenlieferanten können daher keine Gewähr für den Erfolg von Maßnahmen zur Schwachstellenbehebung übernehmen. Sie haben in der Regel keine Vertragsbeziehungen mit den Maschinenbetreibern, sind in die Wartung nicht eingebunden und haben keine Kenntnis über den Betrieb.

Durch die neuen Cybersicherheits-Regulatorien entsteht also erheblicher und damit kostspieliger neuer Aufwand in der Lieferkette. So sinnvoll dieser Aufwand auch ist.

Effektive Cybersicherheit ist auch eine Frage des Designs

Ziel ist es, effektive Cybersicherheit durch die gesamte Lieferkette zu leben, dabei aber möglichst wenig Zusatzkosten zu erzeugen. Gelingen kann dies etwa durch Verbesserungen des Anlagen-Designs, sodass der Aufwand für möglichst wenig Komponenten zu leisten ist.

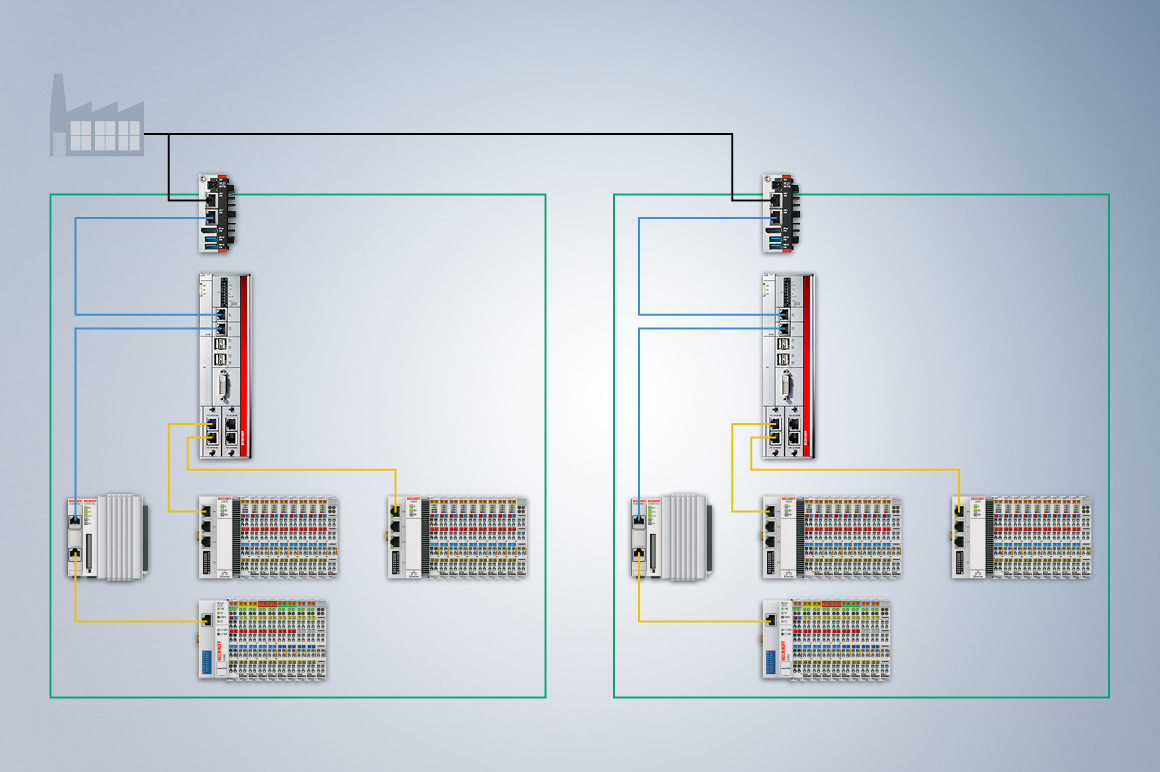

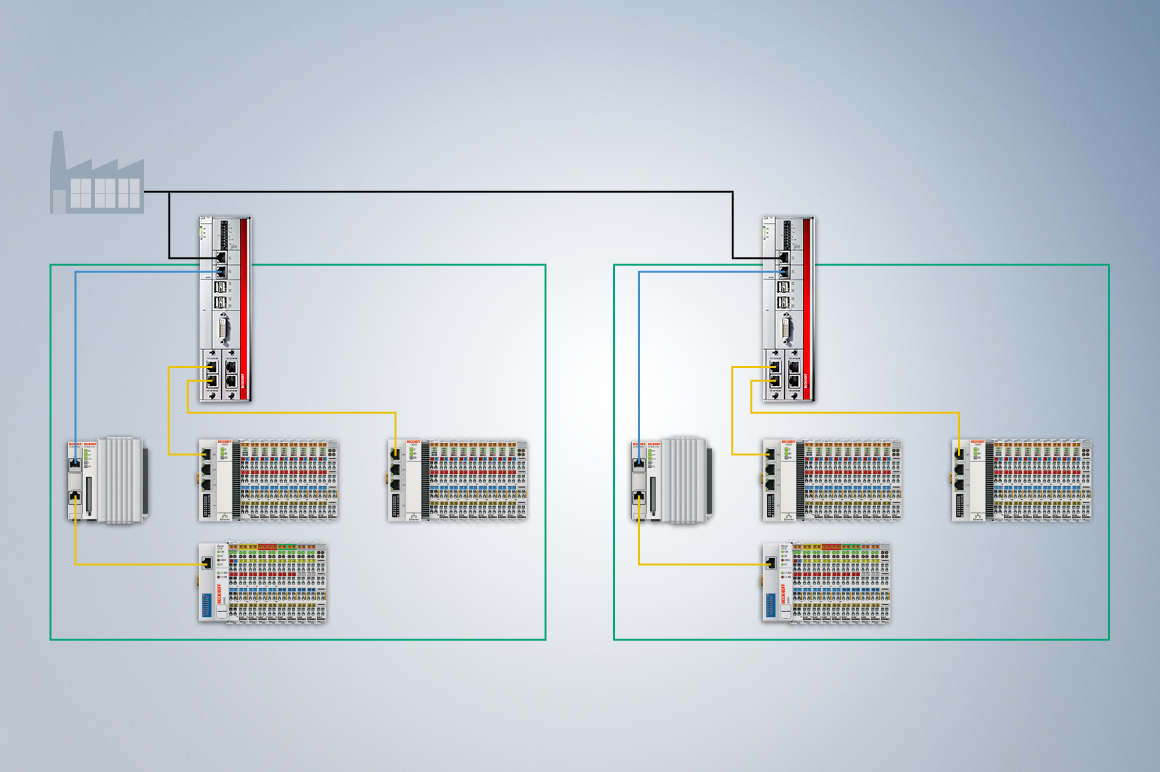

Eine einfache Maßnahme kann darin bestehen, sämtliche Interaktionen mit der Anlage durch ein oder mehrere Gateways zu leiten und Anlagenquerbeziehungen in dedizierte, geschützte Leitungen zu verlegen. Dadurch können „Innen“ und „Außen“ getrennt werden. Gerade bei Produkten mit professionellen Bedienern ist es sinnvoll, die Angriffsoberfläche an der Anlage durch aktive Mitwirkung des Anlagenbetreibers zu reduzieren. So kann etwa das Risiko einer Anlagenmanipulation durch Unternehmensinterne mithilfe von organisatorischen Maßnahmen beim Betreiber ausgeschlossen werden. Sprich: Der Betreiber sorgt dafür, dass sein Personal gewisse Grenzen nicht überschreitet.

Die Angriffsoberfläche reduziert sich damit auf die Gateways und gut schützbare dedizierte Querverbindungen. Nur für diese müssen dann noch Risikobewertungen durchgeführt und organisatorische Maßnahmen zur Schwachstellenbeobachtung und -behebung etabliert werden. Die Zahl der zu beobachtenden Komponenten sinkt und damit auch die Anzahl und die Auswirkungen der für das Feld bereitzustellenden Updates.

Unternehmenszentrale Deutschland

Beckhoff Automation GmbH & Co. KG

33415 Verl, Deutschland