Stärkung der Cybersicherheit im Betrieb

Die NIS-2-Richtlinie 2022/2555/EU (NIS-2) ist eine Richtlinie der EU zur Stärkung der Cybersicherheit von Betrieben. Als Richtlinie wurde die NIS-2 vom Europäischen Parlament und dem Rat der Europäischen Union zwar bereits erlassen, doch tritt sie in den Mitgliedsstaaten erst nach Umsetzung in nationales Recht in Kraft. Die EU fordert mit der Richtlinie von bestimmten öffentlichen und privaten Einrichtungen, dass diese ihre Widerstandsfähigkeit gegen Cyberangriffe durch bewusstes Management der Cyberrisiken stärken – inklusive der Zulieferkette.

Eine etablierte Grundlage für die Einführung und Umsetzung eines solchen Cybersicherheits-Managements bietet der internationale Standard ISO/IEC 27001. Er beschreibt den Aufbau eines Informationssicherheits-Managementsystems (ISMS), mit dem Unternehmen ihre Informationssicherheit strukturiert organisieren, steuern und fortlaufend weiterentwickeln können.

Zeitplan der Umsetzung

Die NIS-2-Richtlinie sollte ursprünglich so in nationales Recht umgesetzt werden, dass sie zum Oktober 2024 in allen Mitgliedsstaaten Wirkung entfaltet. In Deutschland trat das NIS-2-Umsetzungsgesetz (NIS2UmsuCG) jedoch erst im Dezember 2025 in Kraft.

Aktivitäten bei Beckhoff

Auch das Hauptquartier von Beckhoff in Verl ist verpflichtet, die Anforderungen der NIS-2-Richtlinie umzusetzen. Die Registrierung im Meldeportal ist bereits erfolgt. Aktuell werden Maßnahmen zur Stärkung der Informationssicherheit umgesetzt. Dazu gehören insbesondere die Einführung und Zertifizierung eines Informationssicherheits-Managementsystems (ISMS) nach ISO/IEC 27001, deren Abschluss für das Jahr 2026 vorgesehen ist.

Weitere Regularien und Normen im Fokus:

- Maschinenverordnung (MVO)

- Cyberresilienz-Verordnung (Cyber Resilience Act, CRA)

- Internationaler Standard IEC 62443

Funktionale Sicherheit von Maschinen und Anlagen

Die Maschinenverordnung 2023/1230/EU (MVO) ist eine Verordnung der EU mit Bezug auf Maschinen und Komponenten. Als Verordnung wurde die MVO vom Europäischen Parlament und dem Rat der Europäischen Union erlassen. Damit entfaltet sie rechtliche Wirkung in allen Mitgliedsstaaten, ohne in nationales Recht umgesetzt werden zu müssen. Die EU erneuert und ersetzt mit der MVO die praxisbewährte Maschinenrichtlinie. Sowohl die Maschinenrichtlinie als auch die MVO definieren Anforderungen an die Eigenschaften und die Entwicklung von Maschinen mit funktionaler Sicherheit. Reguliert werden auch relevante Komponenten mit funktionaler Sicherheit. Mit der Erneuerung der Maschinenrichtlinie zur Maschinenverordnung wurden die Anforderungen an den Schutz gegen Cyberangriffe erweitert.

Zeitplan der Umsetzung

Die neue Maschinenverordnung gilt ab dem 14. Januar 2027. Alle Maschinen und Komponenten, die von diesem Stichtag an in Verkehr gebracht werden, müssen die Anforderungen der MVO erfüllen.

Aktivitäten bei Beckhoff

Beckhoff wird die Eignung seiner Produkte der funktionalen Sicherheit durch zusätzliche Zertifizierungen nach IEC 62443 gewährleisten. Konkret wird hierzu der Entwicklungsprozess für Produkte der funktionalen Sicherheit zusätzlich zu den bereits angewendeten Standards auch nach dem Teil 4-1 der IEC 62443 (IEC 62443-4-1) zertifiziert. Produkte erhalten ein Zertifikat nach den für funktionale Sicherheit anzuwendenden Anforderungen des Teils 4-2 der IEC 62443 (IEC 62443 4-2). Diese Maßnahmen werden mit genügend Vorlauf vor dem Inkrafttreten der MVO abgeschlossen sein.

Weitere Regularien und Normen im Fokus:

- NIS-2-Richtlinie (NIS-2) und ISO 27001

- Cyberresilienz-Verordnung (Cyber Resilience Act, CRA)

- Internationaler Standard IEC 62443

Cybersicherheit von Produkten

Die Regulierungslandschaft kennt seit Dezember 2024 eine weitere Verordnung: die Cyberresilienz-Verordnung 2024/2847/EU – besser bekannt als Cyber Resilience Act, kurz CRA. Der CRA enthält Anforderungen an das Design, die Entwicklung und Gewährleistung von Produkten. Er sieht die Einführung eines Schwachstellenmanagements für den gesamten Produktlebenszyklus vor sowie strenge Meldepflichten bei Cybervorfällen und empfindliche Sanktionen für etwaige Verstöße.

Was der CRA regelt

Der Cyber Resilience Act definiert Anforderungen an die Cybersicherheit von Produkten. Ziel ist es, dass Produkte von vornherein so entwickelt werden, dass Cybersicherheits-Risiken minimiert werden und die Produkte vor potenziellen Bedrohungen sicher sind (Secure by Design/Secure by Default). Darüber hinaus betrachtet der CRA den weiteren Lebenszyklus und stellt entsprechende Anforderungen: So müssen ausnutzbare Schwachstellen in Produkten auch nach Auslieferung an den Kunden identifiziert und aktiv behoben werden, indem Schwachstellenbehebungen bereitgestellt werden. Eine Pflicht zur Anwendung oder Installation der Schwachstellenbehebungen existiert nicht.

Warum der CRA sinnvoll ist

Cyberbedrohungen verursachten laut Bitkom im Jahr 2024 einen Schaden in Höhe von 267 Mrd. Euro – allein in der deutschen Wirtschaft! 81 % der Unternehmen wurden wissentlich Opfer von Cyberangriffen, weitere 10 % vermuten dies zumindest stark. Und die Aussichten werden in Zeiten der zunehmenden Digitalisierung nicht besser.

Während mit NIS-2 bereits Vorgaben für die Stärkung der Cybersicherheit von Betrieben gemacht werden, setzt der Cyber Resilience Act ergänzend neue Maßstäbe für die Cybersicherheit von den Produkten selbst. Das macht ihn durch das Schließen weiterer Einfallstore wichtig und sinnvoll für die Sicherheit insgesamt.

Welche Produkte unter den CRA fallen

Der CRA reguliert Produkte mit digitalen Elementen (Products with digital Elements, PwdEs), die auf dem Markt des Europäischen Wirtschaftsraums (EWR) bereitgestellt werden. Dazu gehören alle Produkte, deren bestimmungsgemäße oder vernünftigerweise vorhersehbare Verwendung eine direkte oder indirekte logische oder physische Datenverbindung zu einem anderen Gerät oder Netz umfasst (CRA, Artikel 2).

Der Geltungsbereich des CRA ist sehr weit gefasst. Es dürften viele Millionen Produkte unter den Cyber Resilience Act fallen. Solche Produkte können eigenständige Software-Tools sein, allein aus Hardware bestehen oder Hardware mit Software kombinieren. Es gibt Ausnahmen: Nicht unter den CRA fallen Produkte mit digitalen Elementen, für die bereits umfassende EU-Vorschriften gelten (Medizintechnik, Automobil etc.). Eine Überschneidung gibt es bei Produkten mit Relevanz für die Funktionale Sicherheit (Safety), denn diese fallen sowohl unter den CRA als auch unter die Maschinenverordnung.

Welche Produktklassen und Konformitätsnachweise es gibt

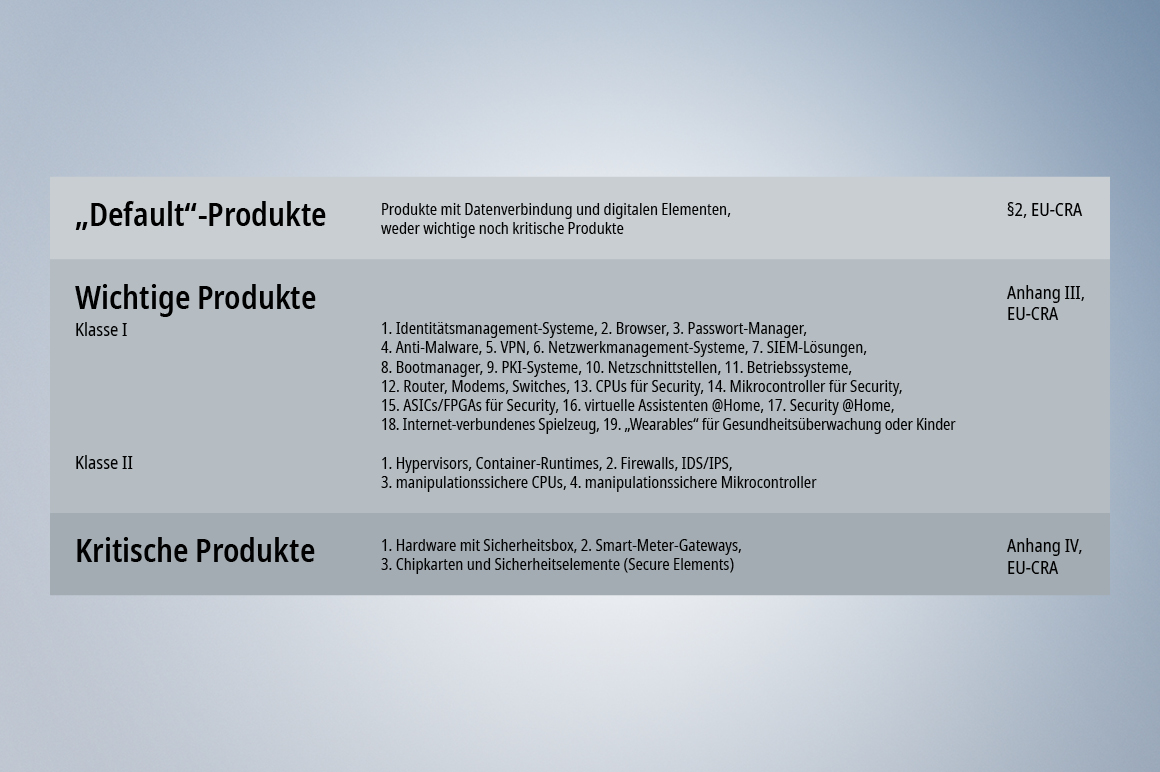

Generell unterscheidet der CRA vier Produktkategorien:

- einfache Produkte, für die der CRA keine Bezeichnung vorsieht und die deshalb allgemein als Default-Produkte bezeichnet werden,

- wichtige Produkte der Klasse I,

- wichtige Produkte der Klasse II und

- kritische Produkte.

In der Reihenfolge bilden die Produktkategorien eine Hierarchie. Anforderungen, die für eine vorgenannte Kategorie gelten, gelten auch für die jeweils nachfolgende und höhere. Die Anforderungen nehmen also von Kategorie zu Kategorie zu und verschärfen sich insgesamt.

Die Einordnung in eine Produktkategorie erfolgt nach klaren Kriterien. Diese sind im CRA sowie in der zugehörigen Durchführungsverordnung 2025/2392/EU beschrieben. Wichtig: Für die Einordnung eines Produkts ist allein seine Hauptfunktion maßgeblich. Was das bedeutet, lässt sich gut am Beispiel eines Staubsauger-Roboters verdeutlichen. Ein solcher Roboter ist in der Regel mit einem Betriebssystem ausgestattet. Dieses technische Merkmal hat jedoch nichts mit der Hauptfunktion des Produkts zu tun: dem Staubsaugen. Es fällt daher in die Kategorie der „einfachen Produkte“, obwohl es mit dem Betriebssystem ein technisches Merkmal aufweist, das kennzeichnend für „Produkte der Klasse I“ ist.

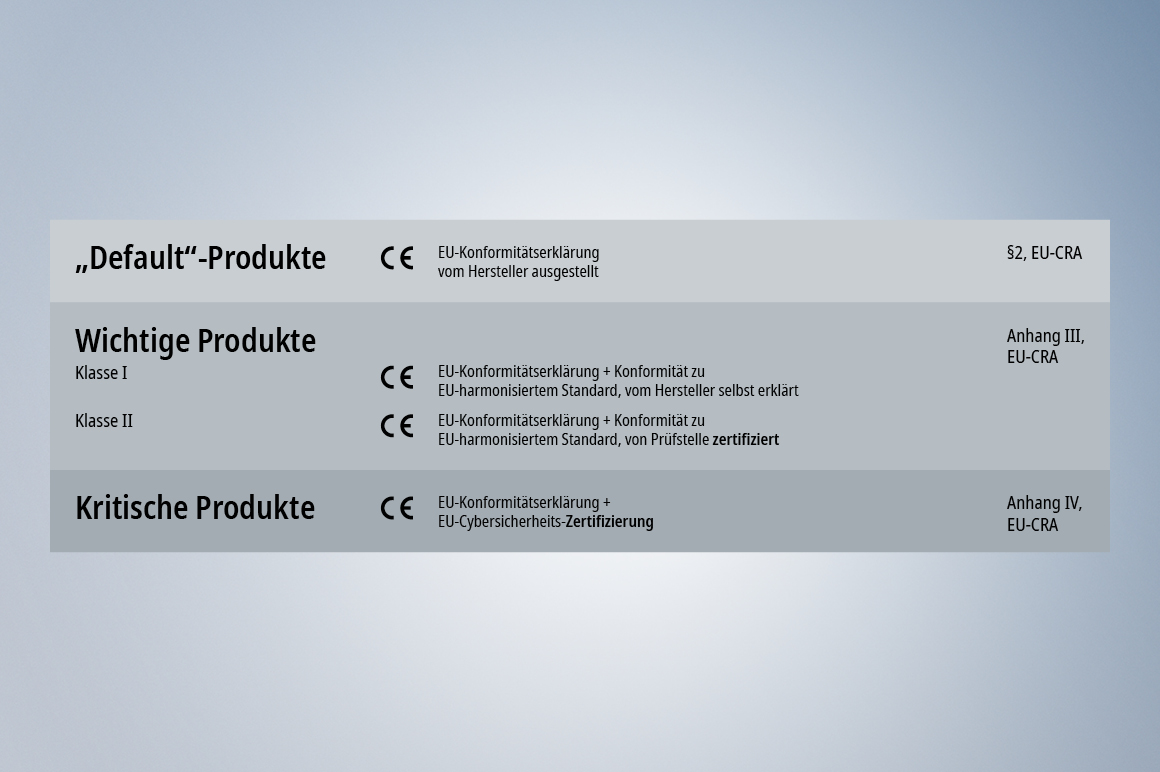

Für alle Produkte wird die Konformität mit dem CE-Kennzeichen und der zugehörigen EU-Konformitätserklärung beschrieben. Ab dem Stichdatum 11. Dezember 2027 müssen alle auf dem Markt des EWR in Verkehr gebrachten Produkte konform sein. Bereits in Verkehr gebrachte Produktexemplare dürfen aber weiterhin bereitgestellt werden. So ist es zum Beispiel erlaubt, vor dem 11. Dezember 2027 in Verkehr gebrachte Exemplare im Zuge der Distribution weiterzugeben. Ab dem 11. Dezember 2027 neu in Verkehr gebrachte Exemplare des gleichen Produkttyps müssen aber konform zum CRA sein. Das CE-Kennzeichen wird durch den CRA nicht erweitert. Ob ein Produktexemplar konform ist oder nicht, wird ausschließlich durch die zugehörige EU-Konformitätserklärung ersichtlich sein. Ausnahme: Durch den CRA wird für Software erstmals eine CE-Kennzeichnung notwendig.

Die Konformität kann der Hersteller für Default-Produkte und wichtige Produkte der Klasse I selbst erklären. Erst ab den wichtigen Produkten der Klasse II sind externe Prüfstellen vorgeschrieben. Ab den wichtigen Produkten der Klasse I müssen die Produkte konform zu einem einschlägigen Cybersicherheits-Standard sein.

Gut zu wissen: Im Beckhoff Portfolio wie in der Automatisierung allgemein gibt es nur wenige Produkte, die der Kategorie „wichtig“ angehören. So gut wie nicht existent sind im Automatisierungssektor Produkte der Kategorie „kritisch“, im Beckhoff Portfolio finden sie sich nicht.

Wer die Einhaltung der CRA-Vorgaben sicherstellen muss

Verantwortlich sind die sogenannten Inverkehrbringer. Dies sind alle Unternehmen (Hersteller, Importeure, Händler), die im EWR Produkte mit digitalen Elementen herstellen oder anbieten.

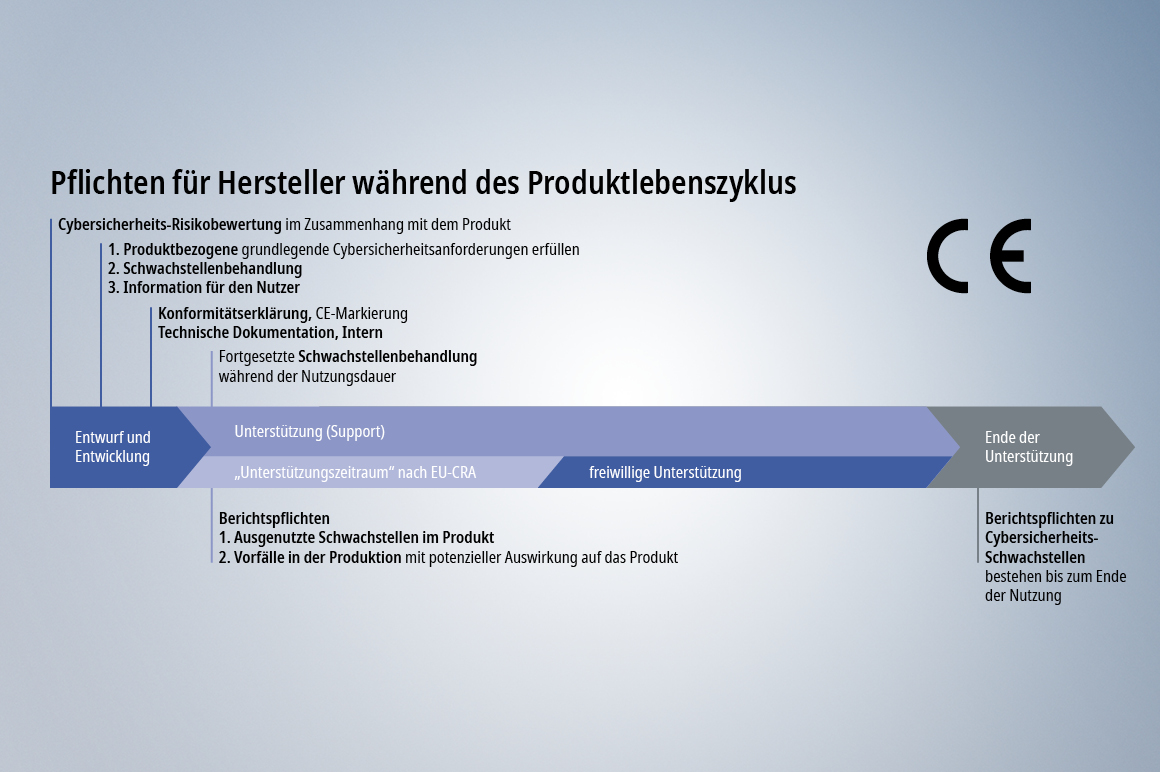

Was Unternehmen konkret zu tun haben

Es reicht nicht, in ein Produkt, zum Beispiel eine Maschine, nur konforme Komponenten einzusetzen, um es konform zum CRA zu erstellen. So funktioniert es nicht. Mehr noch: Ein Produkt kann sogar konform zum CRA sein, obwohl nicht konforme Komponenten verbaut wurden. Entscheidend ist die Minimierung des Cybersicherheits-Risikos insgesamt. Jeder Hersteller oder Inverkehrbringer ist daher für sein spezifisches Produkt verantwortlich und muss für dieses folgendes gewährleisten:

1. Umsetzung der Anforderungen des CRA auf Grundlage einer individuellen Risikobewertung (Design, Entwicklung, Bereitstellung und Gewährleistung)

2.Erfolgreich durchgeführtes Konformitätsbewertungsverfahren

3. Etabliertes Schwachstellen-Management (nach Inbetriebnahme, im Support-Zeitraum und darüber hinaus)

4. Erfüllung der Meldepflichten (an Behörden und Kunden) – über den gesamten Produktlebenszyklus hinweg!

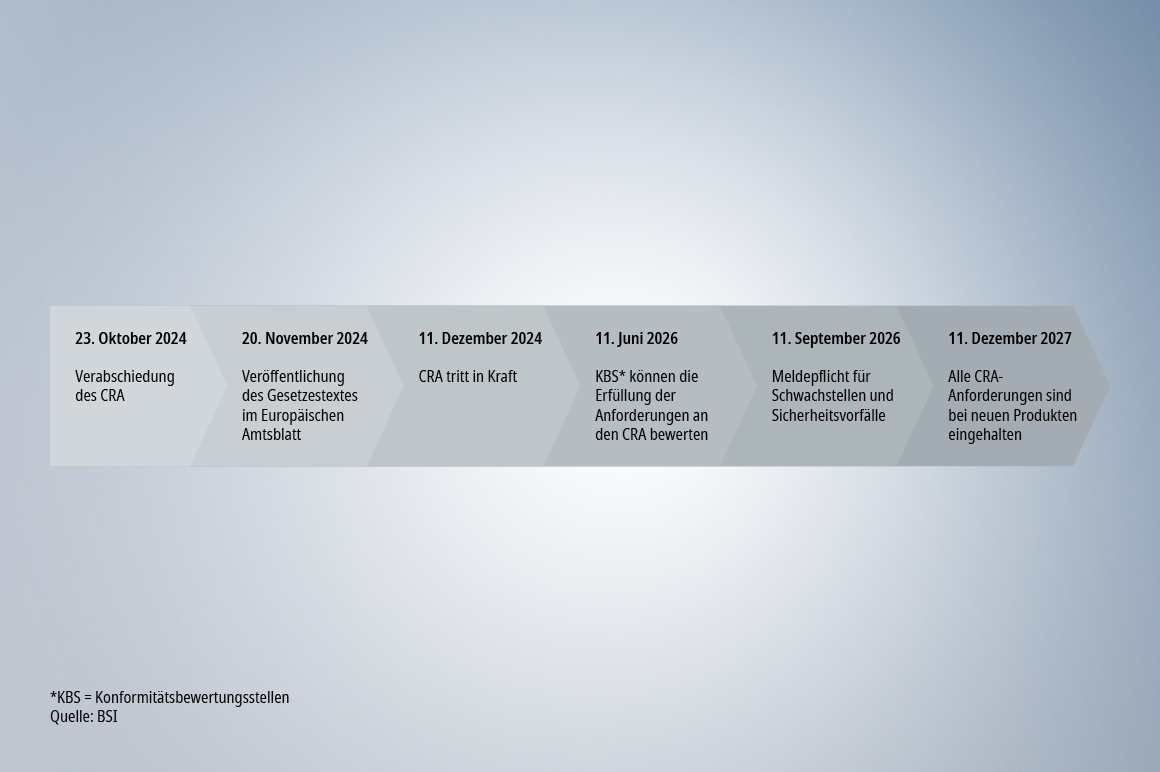

Ab wann der CRA gilt

Der Cyber Resilience Act ist bereits im November 2024 in Kraft getreten und gilt seitdem in allen EU-Mitgliedstaaten. Während Richtlinien der EU, wie zum Beispiel die NIS-2-Richtlinie, erst in nationales Recht der Mitgliedstaaten der EU überführt werden müssen, um Gültigkeit zu erlangen, treten Verordnungen wie der Cyber Resilience Act unmittelbar nach der Verabschiedung durch das Europäische Parlament und den Rat der EU in Kraft. Eine Übertragung in nationales Recht ist nicht notwendig. Im Falle des CRA erfolgt die Anwendung jedoch stufenweise, sodass die Anforderungen erst nach und nach Gültigkeit erlangen.

Die nächsten Meilensteine:

- Ab 11. Juni 2026 nehmen die offiziellen Konformitätsbewertungsstellen ihre Arbeit auf.

- Ab 11. September 2026 gilt die Meldepflicht für aktiv ausgenutzte Schwachstellen und entsprechend relevante Vorfälle.

- Ab 11. Dezember 2027 gelten alle Anforderungen des CRA in vollem Umfang. Ab diesem Datum dürfen nur noch konforme Produktexemplare in Verkehr gebracht werden.

Wieso Sie mit Beckhoff technisch im Vorteil sind

PC-based Control erweist sich auch in puncto CRA als Architekturvorteil. Denn anders als bei herkömmlich für die Speicherprogrammierbare Steuerung (SPS) entwickelten Geräten profitiert PC-basierte Steuerungstechnik direkt von den Erweiterungen und Updates der zugrundeliegenden Betriebssysteme. Mit diesen Erweiterungen und Updates wird jeweils auch die neueste Cybersicherheits-Technologie bereitgestellt.

Ein weiterer Leistungsbaustein für CRA-Konformität ist EtherCAT. Der Echtzeit-Feldbus von Beckhoff nutzt kein Internet Protocol (IP) und ist daher kaum angreifbar (Malware nutzt praktisch immer IP-basierte Kommunikation). EtherCAT ist als Feldbus isoliert und gilt gemäß IEC 62443 als eigene Zone (Secure by Design), die CRA-Anforderungen sind somit seit jeher und von Haus aus erfüllbar.

Wie Beckhoff zentrale CRA-Vorgaben schon seit langem erfüllt

Auch organisatorisch überzeugt Beckhoff seine Kunden schon seit mehr als zehn Jahren mit internen Prozessen und Service-Angeboten, die in der CRA-Ära zum Standard werden. Unser Vorteil: Wir haben diese Prozesse bereits etabliert und über Jahre hinweg verfeinert – mit Vorteilen für die CRA-Konformität unserer Kunden und Anwender.

Allen voran sorgt dafür das Beckhoff-eigene PSIRT (Product Security Incident Response Team). Zudem sind wir Gründungsmitglied des CERT@VDE, der deutschlandweit ersten IT-Sicherheitsplattform für Unternehmen in der Automatisierungsbranche. Auch das Thema Schwachstellen-Management und Nutzerinformation hat Beckhoff mit der regelmäßig aktualisierten Veröffentlichung von Security Advisories längst umgesetzt – neuerdings sogar mit Dokumentationen im maschinenlesbaren Format CSAF. Die Harmonisierung dieser Maßnahmen mit den Anforderungen des CRA ist damit nur noch ein kleiner Schritt. Beckhoff geht diesen Weg konsequent und hat bereits damit begonnen, CRA-konforme Produkte auszuliefern. Die Umstellung wird bis 2027 komplett abgeschlossen sein.

Weitere Regularien und Normen im Fokus:

- NIS-2-Richtlinie (NIS-2) und ISO 27001

- Maschinenverordnung (MVO)

- Internationaler Standard IEC 62443

Internationaler Standard für die Cybersicherheit von Automatisierungs- und Steuerungssystemen

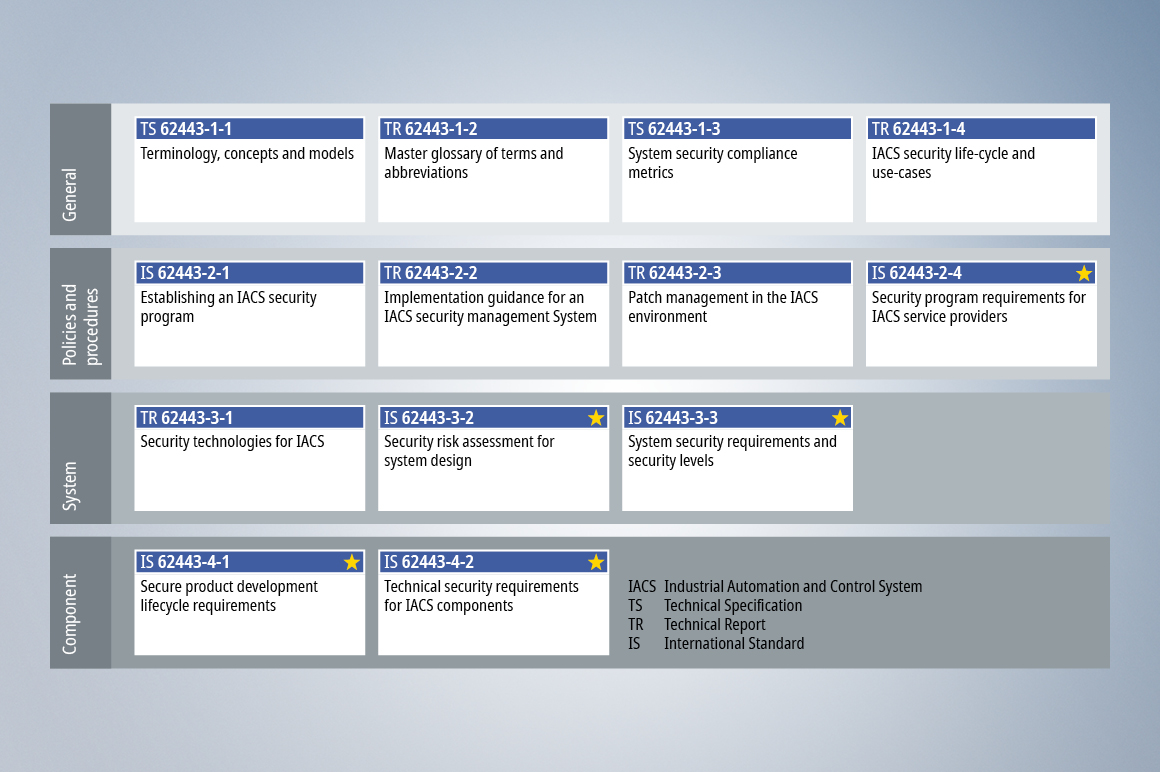

Der internationale Standard IEC 62443 erklärt die Anforderungen der Cybersicherheit für die Automatisierungsbranche. Er besteht aus mehreren Teilen, die unter dem Titel „Security for industrial automation and control systems“ bekannt sind. Jeder dieser Teile widmet sich entweder einer generellen Erklärung, einem Prozess oder einer Menge von technischen Anforderungen. Die Teile sind in Ebenen danach unterteilt, ob sie generell zu verwenden sind (Ebene 1), Prozeduren erklären (Ebene 2), für Systeme gedacht sind (Ebene 3) oder für Komponenten (Ebene 4) anzuwenden sind. Es gibt weitere Ebenen, zum Beispiel um Profile für Produktgattungen zu erklären.

Zur Identifizierung der einzelnen Teile werden an die Standard-Nummer noch die Nummer der Ebene und eine weitere Zahl angehängt, beispielsweise bezeichnet IEC 62443-4-2 den Teil 4-2 der IEC 62443.

Relevant für die technische Umsetzung

Die folgenden Teile sind für die technische Umsetzung der IEC 62443 von besonderer Bedeutung:

Teil 2-4 mit dem Untertitel „Security program requirements for IACS service providers“ –IACS steht für „Industrial Automation and Control System“ – und erklärt, welche Anforderungen für ein Cybersicherheits-Programm bei einem Maschinen- oder Anlagenbauer eingehalten werden müssen, damit dieser dem Betreiber einen cybersicheren Betrieb sowie cybersichere Dienstleistungen anbietet. Beispielsweise fordert der Teil 2-4 eine umfassende Dokumentation, damit die Betreiber in Sachen Cybersicherheit über die Maschine oder Anlage informiert ist und ihren Teil zum cybersicheren Betrieb beitragen können.

Teil 3-2 mit dem Untertitel „Security risk assessment for system design“ erklärt ein beispielhaftes Verfahren zum risikobasierten Entwurf von Anlagen und Maschinen oder der Risikobewertung von Bestandsanlagen. Es soll eine angemessene Tiefe von Bedrohungsanalyse, Risikobewertung und daraus abgeleiteten Maßnahmen gewährleisten, sodass der Cybersicherheitsbedarf des Betreibers gedeckt wird.

Teil 3-3 mit dem Untertitel „System security requirements and security levels“ erklärt übliche technische Cybersicherheits-Anforderungen an eine Anlage. Es besteht die Möglichkeit, einzelne Anforderungen begründet auszuwählen, idealerweise durch eine vorausgehende Risikobewertung.

Teil 4-1 mit dem Untertitel „Secure product development lifecycle requirements“ erklärt Anforderungen an Entwicklung, Herstellung, Support und Service für Komponenten. Die Ziele: Es sollen cybersichere Komponenten entstehen und deren Cybersicherheit für den Lebenszyklus gewährleistet werden. Einige Prüfstellen sind der Ansicht, dass der Teil 4-1 nicht nur für Komponenten, sondern auch für Systeme anzuwenden ist, weil aus der Sicht des Betreibers das System wiederum ein Produkt und damit eine Komponente ist.

Teil 4-2 mit dem Untertitel „Technical security requirements for IACS components“ –IACS steht für „Industrial Automation and Control System“, erklärt übliche technische Cybersicherheits-Anforderungen an Komponenten der Automatisierungstechnik. Diese technischen Anforderungen werden in der Regel nicht alle auf einmal, sondern selektiv von Eigenschaften der Komponente erfüllt. Die Auswahl der Eigenschaften richtet sich nach dem Beitrag der Komponente zum System. Vorgenommen wird sie von Anlagenbauern und Betreibern basierend auf der Risikobewertung so, dass die geforderten Cybersicherheits-Eigenschaften der Anlage gewährleistet sind.

Cybersicherheit als Prozess begreifen

Die obigen Erklärungen zu den Teilen des Standards lassen schon erkennen: Die IEC 62443 verfolgt einen risikobasierten Ansatz, der vom Bedarf des Betreibers ausgeht und selektiv Anforderungen an das System und seine Komponenten herunterbricht. Deutlich wird auch, dass Cybersicherheit nicht allein durch die Erfüllung technischer Anforderungen entsteht, sondern Lebenszyklus-Prozesse und Service-Programme erfordert. Denn mit der Zeit ändern sich Risikopotenziale. Cybersicherheit ist kein einmal zu erreichender Zustand, sondern muss als Prozess begriffen und umgesetzt werden. Es widerspräche daher dem Sinn der IEC 62443, wenn pauschal die Erfüllung von technischen Anforderungen des Teils 4-2 von einer Komponente gefordert würde, ohne dass auf System-Ebene eine Risikobewertung stattgefunden hätte oder zwischen Anlagenbauer und Betreiber ein Security-Programm vereinbart worden wäre. Selbst wenn eine Komponente alle relevanten Anforderungen des Teils 4-2 erfüllen kann, müssen die zugehörigen technischen Eigenschaften im Design der Anlage berücksichtigt und mit der Anlage konfiguriert, aktiviert und gewartet werden. Nur weil eine Komponente die geforderten Cybersicherheits-Eigenschaften hat, wird eine Anlage nicht automatisch cybersicher. Unnötig angewendete oder einfach nur geforderte Cybersicherheits-Eigenschaften haben – wie auch außerhalb der Disziplin Cybersicherheit – das Potenzial zu einem Wettbewerbsnachteil, insbesondere weil die Verwendung von Cybersicherheits-Eigenschaften in der Regel eine gewisse Komplexität und Umständlichkeit herbeiführt, die sich bei Installation und Wartung zeigt.

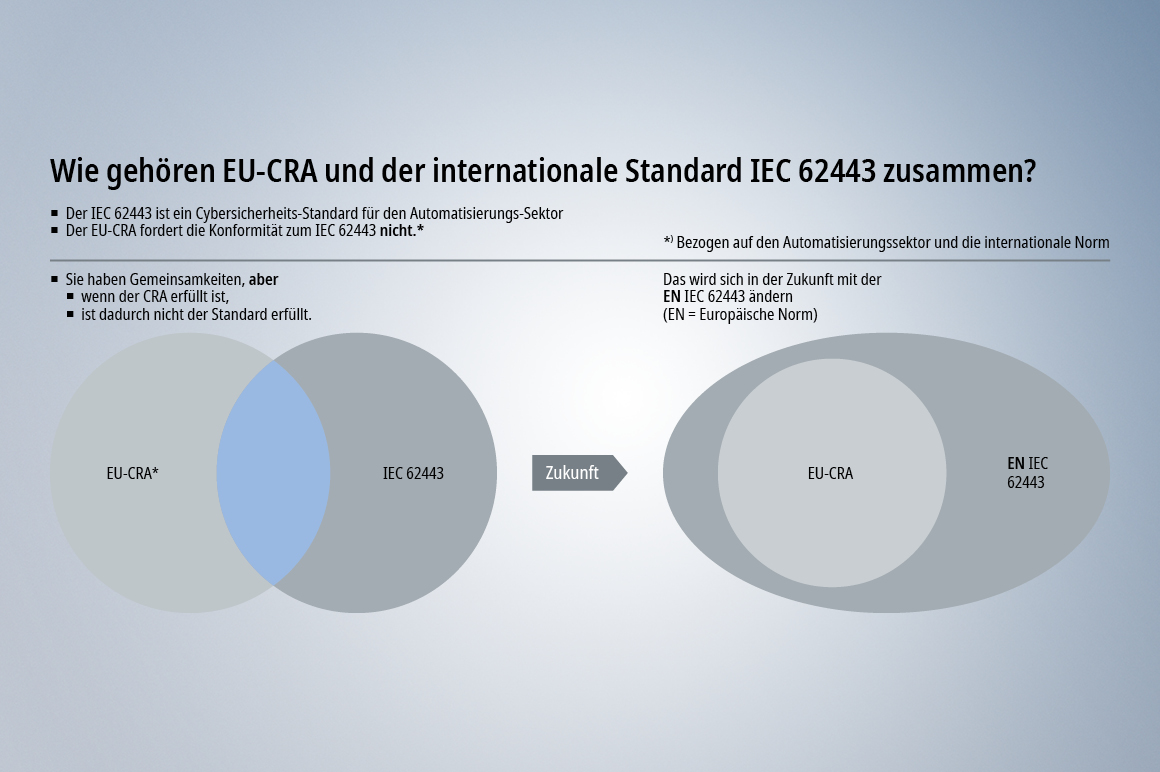

Wie passen IEC 62443 und Cyber Resilience Act (CRA) zusammen?

Der Standard IEC 62443 ist international anerkannt und wird seit Jahrzehnten gepflegt. Dafür sorgt der Zusammenschluss von nationalen Gremien in der International Electronic Commission (IEC). Viele Marktakteure in der Automatisierungsbranche sehen den Standard IEC 62443 als den maßgeblichen Standard für die Cybersicherheit an. Mit dem Aufkommen der Cyberresilienz-Verordnung 2024/2847/EU – besser bekannt als Cyber Resilience Act (CRA) – entstand eine neue Situation. Die IEC 62443 wurde bisher als ganzheitlich und umfänglich hinreichend angesehen. Doch der CRA enthält einige Forderungen, die in der IEC 62443 nicht vorkommen. Umgekehrt berücksichtigt der CRA nicht alle Aspekte der IEC 62443. Die IEC 62443 und der CRA haben also eine Schnittmenge, definieren aber jeweils auch eigenständige Anforderungen an Prozesse und technische Umsetzungen. Zudem sind die Anforderungen an technische Umsetzungen durch den CRA wesentlich abstrakter als diejenigen der IEC 62443, weil letztere bereits auf die Automatisierungsbranche zugeschnitten sind.

Die Evolution der IEC 62443 in Europa

Ein Zusammenschluss von Akteuren aus der Automatisierungsbranche hat nun die Arbeit übernommen, die nächste Version der Europäischen Norm EN IEC 62443 so zu erweitern, dass alle Aspekte des CRA berücksichtigt werden. Das Ziel: Die Konformität zu einem Standard soll genügen, um eine Konformität zum CRA zu erklären. Ohne diese Erweiterungen müssten zusätzliche Standards herangezogen werden, um diejenigen Anforderungen des CRA zu erfüllen, die nicht durch die IEC 62443 abgedeckt sind. Es entsteht also zum ersten Mal in der Geschichte der IEC 62443 eine europäische Variante, die umfangreicher ist als die internationale Version. Die Absicht des Zusammenschlusses der Akteure aus Europa ist, die Erweiterungen in Laufe der Folgejahre auch in die internationale Version einzubringen. Beckhoff zeigt sein Engagement für praxisgerechte Normen und Standards durch aktive Mitarbeit an der Gestaltung der EN IEC 62443.

Als umfangreicher Standard mit hohen Anforderungen hat die IEC 62443 ihre Berechtigung in der Automatisierungsindustrie. Unter dem Aspekt der Wirtschaftlichkeit ist es jedoch nicht sinnvoll, für alle Komponenten und Anlagen der Automatisierungstechnik den gleichen Umfang an technischen Anforderungen umzusetzen. Viele Komponenten aus den unteren Ebenen der Automatisierungspyramide sind bereits auf natürliche Weise gegen Angriffe gesichert und brauchen keinen zusätzlichen Schutz. Dieser würde sich sogar negativ auswirken, da er bei Wartungsarbeiten zu Mehraufwand und erhöhter Komplexität führen würde. Augenmaß ist daher notwendig – bei der Anwendung der IEC 62443 und auch der EN IEC 62443.

Weitere Regularien und Normen im Fokus:

- NIS-2-Richtlinie (NIS-2) und ISO 27001

- Maschinenverordnung (MVO)

- Cyberresilienz-Verordnung (CRA)

Unternehmenszentrale Deutschland

Beckhoff Automation GmbH & Co. KG

33415 Verl, Deutschland