Security und Information aus erster Hand

Beckhoff schafft mit seinen Produkten das technologische Fundament für die Cybersicherheit von Maschinen und Anlagen. Gleichzeitig befähigen wir Maschinen- und Anlagenbauer dazu, eigenständig schlanke und effiziente Lösungen zu entwickeln. Der Schlüssel dazu sind ebenso ausführliche wie transparente Erklärungen und Informationen zu unseren Technologien. Wir stellen Ihnen Leitfäden zur Verfügung und geben praxisorientierte Anwendungsbeispiele mit Hintergrundinformationen von der Methodik bis zur konkreten Umsetzung.

Cyber-Risiken im Blick

Das aktive Beobachten und Behandeln von Cybersicherheits-Schwachstellen gehört bei Beckhoff schon seit über einem Jahrzehnt zum Standard. Informationen über Schwachstellen stellen wir Ihnen über viele Wege bereit:

- über die Website von Beckhoff unter www.beckhoff.com/secinfo

- indirekt über die nationalen und internationalen Meldestellen wie EU Vulnerability Database, National Vulnerability Database in den USA, nationale Stellen in China etc.

- über den Verbund CERT@VDE unter https://certvde.com/en/advisories/vendor/beckhoff/

- sowie in maschinenlesbarer Form unter Verwendung des Formats nach Common Security Advisory Framework (CSAF).

Gut zu wissen: Beckhoff veröffentlicht Schwachstellenmeldungen in maschinenlesbarer Form unter Verwendung des CSAF-Formats (Common Security Advisory Framework). Das dient der Vorbereitung, denn Anlagen- und Maschinenbauer sollen die Schwachstellenmeldungen in Zukunft effizient beobachten und anhand eigener Stücklisten (Bill of Material, BOM, darin enthalten auch die Software-Stückliste, Software Bill of Material, SBOM) bewerten können. Diese müssen gemäß CRA künftig für jede zusammengestellte, gelieferte und installierte Anlage oder Maschine erstellt und gepflegt werden. Dies wird ohne eine semi-automatisierte Verarbeitung von Schwachstellenmeldungen kaum möglich sein.

Schwachstellenmeldungen nimmt Beckhoff über sein Product Security Incident Response Team (PSIRT) entgegen. Es koordiniert die Behandlung und Veröffentlichung von Schwachstellenmeldungen professionell in einem seit über zehn Jahren etablierten Prozess.

Security-Leitfäden auf Abruf

Zu allen Produkten im Beckhoff Portfolio stellen wir Cybersicherheits-Leitfäden bereit. Diese finden Sie unter www.beckhoff.com/secguide. Seit über zehn Jahren liefern wir so Hintergrundinformationen, erklären die Methodik und bauen unser Angebot an Leitfäden weiter aus. Im Jahr 2026 werden wir beispielhafte Produkt-Aufbauten im Feldbus EtherCAT hinzufügen und deren exemplarische Bestätigung nach dem Cybersicherheits-Standard IEC 62443 bereitstellen: als Nachweis dafür, dass Produkte von Beckhoff cybersicher verwendbar sind.

Zertifiziert nach ISO 27001

Beckhoff Automation wird 2026 als cybersicherer Lieferant nach ISO 27001 zertifiziert werden. Zudem streben wir für Beckhoff Komponenten eine Zertifizierung des Entwicklungsprozesses nach IEC 62443 Teil 4-1 an. Die wesentlichen Elemente dafür wenden wir bereits seit Jahren erfolgreich an: dazu gehören Bedrohungsmodellierungen, Design-Reviews, Quelltextanalysen, Tests und Beobachtung von Komponenten. Die für 2026 geplante Zertifizierung wird den sicheren Produktlebenszyklus offiziell dokumentieren.

Secure by Design – mit PC-based Control von Beckhoff

Dank der PC-basierten Steuerungstechnik von Beckhoff haben wir bereits seit Jahrzehnten die Möglichkeit, unsere Steuerungen mit den neuesten Cybersicherheits-Technologien aus dem Bereich der Standard-Betriebssysteme abzusichern.

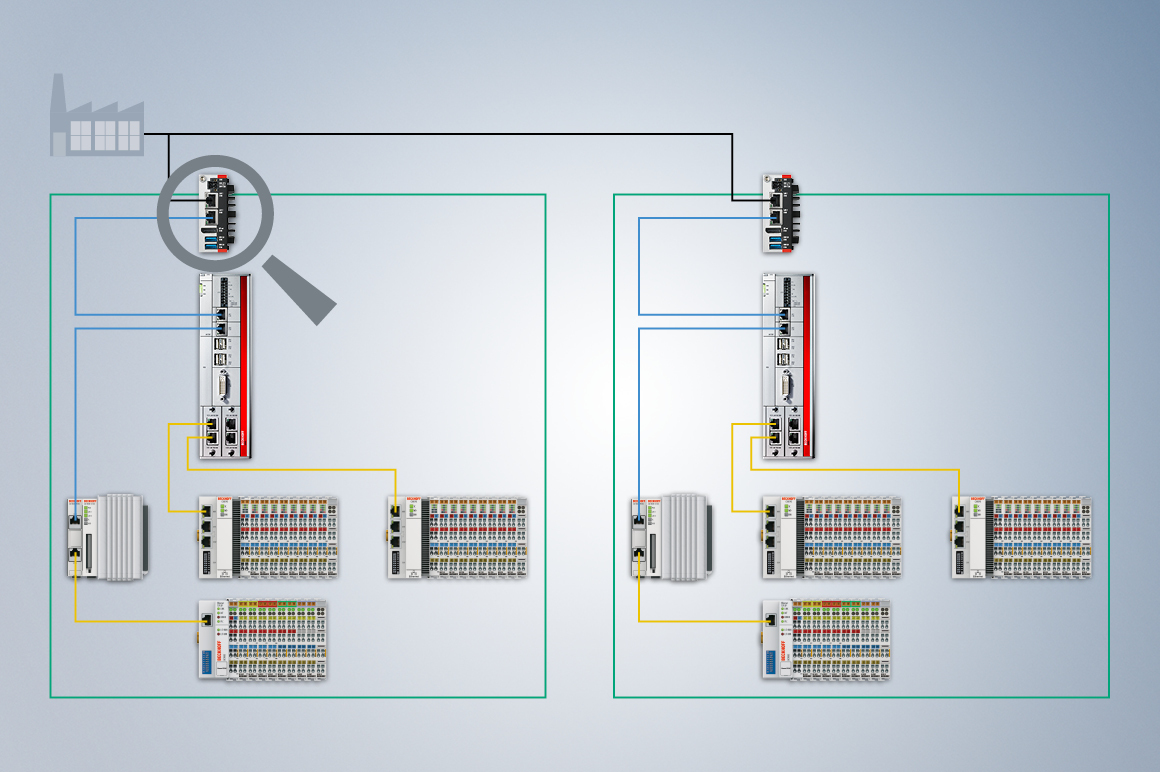

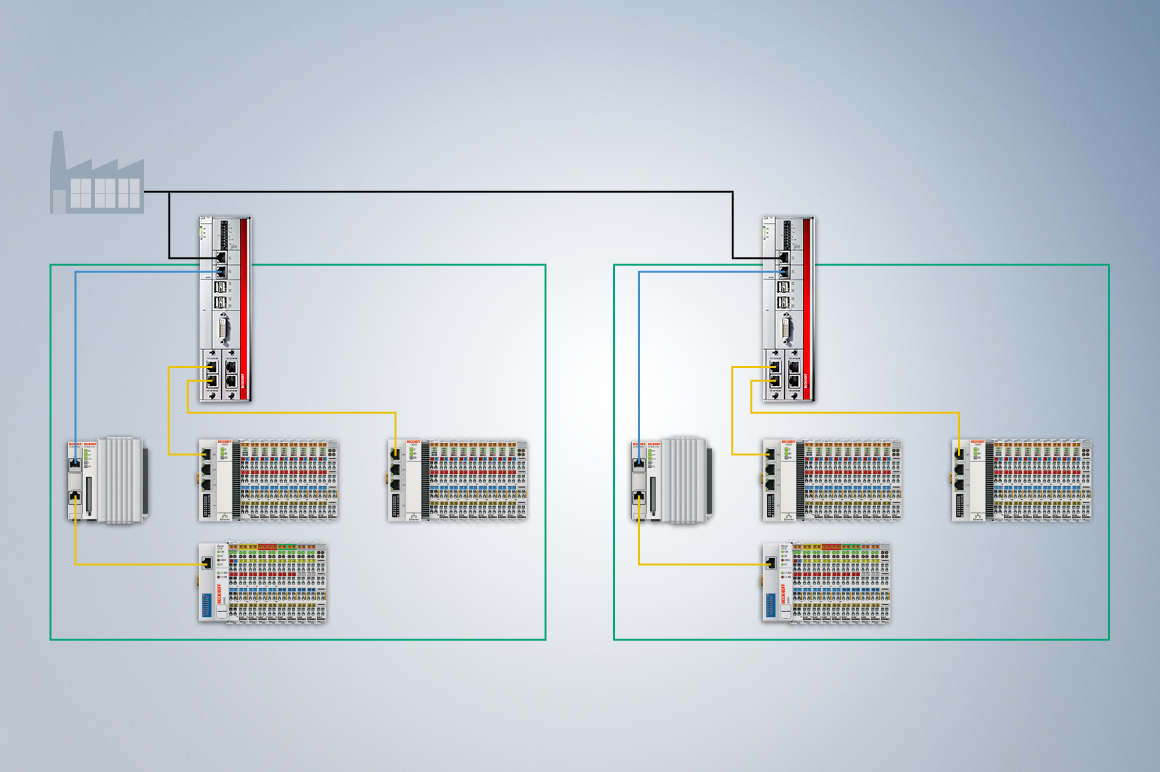

Die Leitfäden von Beckhoff zeigen dies (www.beckhoff.com/secguide) und erklären, wie sich unsere Produkte als Gateway zur Separation zwischen dem Innenleben einer Maschine und ihrer Umgebung nutzen lassen. Der Vorteil? Auf diese Weise lassen sich die Aufwände für die Umsetzung von Regularien, wie sie etwa durch den CRA gefordert werden, erheblich reduzieren. Denn eine fortlaufende Schwachstellenbeobachtung und -behebung müssen Maschinenbauer nur dort etablieren, wo es tatsächlich Angriffspunkte gibt.

Beispiel: Ein physischer oder virtueller PC kann als Gateway sämtliche Kommunikation mit der Umgebung übernehmen beziehungsweise mit Protokollbruch zwischen „innen“ und „außen“ kontrolliert vermitteln. Während der innere PC für die Echtzeitapplikation zuständig ist, können Applikationen wie HMI, OPC UA Server und Fernwartungszugriff über Secure Shell (SSH) auf dem Gateway realisiert werden. Vorteil: Der innere Teil bietet somit keine Angriffsoberfläche und kann statisch bleiben. Der aufwendigen Schwachstellenbeobachtung und -behebung mit Updates unterliegen nur diejenigen Applikationen, welche die Datenkommunikation mit der Umgebung übernehmen und das zugehörige Betriebssystem.

Unternehmenszentrale Deutschland

Beckhoff Automation GmbH & Co. KG

33415 Verl, Deutschland